[파이낸셜뉴스] 악성코드를 유포해 수십억건의 개인정보를 불법 수집하고 거액의 범죄수익을 편취한 혐의로 구속된 해커들이 재판에 넘겨졌다.

서울동부지검 사이버수사부(부장검사 김봉현)는 정보통신망 이용촉진 및 정보보호 등에 관한 법률위반, 형법상 컴퓨터 등 이용사기 혐의 등으로 최모씨(23)와 강모씨(32), 김모씨(24) 등 3명을 구속 기소했다고 2일 밝혔다.

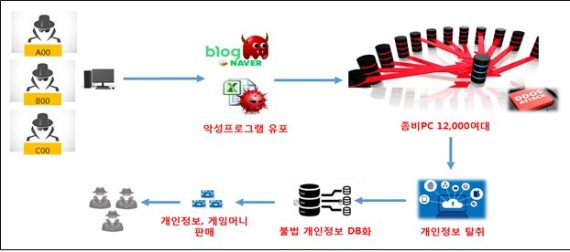

검찰에 따르면 이들은 윈도우 정품인증 프로그램, 엑셀파일 등으로 위장한 다수의 원격제어·파일전송 악성프로그램을 유포해 PC 관리자 권한을 탈취, PC를 감염시켰다. 이들은 감염된 1만2000여대의 소위 '좀비 PC'를 약 4년간 관리하면서 수백억 건의 다른 사람의 계정 정보를 불법으로 수집, 게임머니와 게임아이템 등을 탈취·판매해 총 1억4000여만원의 수익을 올린 혐의를 받고 있다.

최씨는 악성프로그램을 제작하고 블로그 등에 윈도우 정품인증 프로그램으로 위장해 수차례 게시했다. 최씨와 강씨는 일반인이 악성프로그램인 것을 알아차릴 수 없도록 파일 확장자를 xlsx로 변경, 엑셀파일로 위장해 유포하기도 했다. 해당 악성프로그램을 실행할 경우 제어서버에서는 감염 PC의 화면과 감염 PC 목록을 확인할 수 있고, 감염 PC로부터 모니터 화면을 전송받거나 원격으로 파일을 실행 및 업로드·다운로드할 수 있으며, 키로깅(키보드 입력값을 낚아채는 해킹 기술) 등이 가능하다.

이들은 불법 도박사이트 운영자 등으로부터 돈을 받아내거나 보복할 목적으로 감염 PC를 이용해 수차례 불법 도박사이트 등에 디도스 공격, 시스템을 다운시키기도 했다고 검찰은 전했다.

검찰은 이들로부터 약 총 74억 건의 이름, 주민등록번호, 이메일 주소, 아이디, 비밀번호, 전화번호 등 개인정보 DB가 발견됐다고 설명했다. 이들은 해킹을 통해 수집한 개인정보를 DB화해 관리하고 있었으며, 수차례 돈을 받고 판매했다. DB에 기재된 개인정보 출처는 과거 유출된 넥슨, SK커뮤니케이션즈(네이트) 개인정보를 비롯해 ○○드림, ○○클럽, ○○리조트 등 회원정보로 추정되는 개인정보들이 포함된 것으로 조사됐다.

이들은 비밀번호가 변경되었더라도 사람들이 평소 사용하는 비밀번호 문자열은 변경하지 않고 특수문자만 주기적으로 변경하는 습성을 이용, 사용이 빈번한 특수문자를 대입해 계정을 탈취하는 수법을 사용했다. 또 개인정보 DB에 기재된 아이디와 비밀번호가 일치하는 경우 손쉽게 게임머니 등을 탈취할 수 있었다.

검찰 관계자는 "이들이 수집한 개인정보 DB는 성인국민 상당수 이상이 실제 검색될 정도로 광범위하고 정확성이 있다"며 "이들은 다른 사람의 PC를 마음대로 제어할 수 있다는 우월감을 느끼면서 불법수집한 개인정보를 공유했고, 별다른 죄의식 없이 불법으로 수집한 개인정보를 판매하거나 이를 이용해 돈이 되는 것은 무엇이든지 해킹하여 파는 등 해킹을 생업으로 삼고 있었다"고 말했다.

이어 "피해방지 및 보안강화를 위해 사용 중인 인터넷 계정 대해서 비밀번호를 주기적으로 변경하고 비밀번호 설정시 평소 자주 사용하던 문자열은 더 이상 사용하지 않는 등 세밀한 주의가 필요하다"고 당부했다.

#개인정보 #악성프로그램 #해킹 #게임머니

onsunn@fnnews.com 오은선 기자

※ 저작권자 ⓒ 파이낸셜뉴스, 무단전재-재배포 금지