(서울=뉴스1) 박소은 기자 = 거래소, 디파이, NFT 등 가상자산 시장이 커지면서 보안 위험도 급증하고 있다. 특히 개인지갑을 노린 해킹이 급증했고, 해킹 한번이 야기하는 피해액도 평균 900억원에 달할 정도로 피해규모가 눈덩이처럼 커지고 있다.

◇디지털자산 지갑·NFT·디파이 등 취약점 확대…개인키 유출에도 유의해야

김지훈 금융보안원 책임은 15일 금융보안원이 주최한 금융정보보호컨퍼런스(FISCON) 2022에서 "침해사고 유형별로 보면 스마트계약 취약점을 노린 피해액이 (글로벌 기준) 9억9772만2706달러(한화 약1조3151억9807만원)로 가장 크다"라며 "침해 건수는 적지만 피해액이 큰 침해 유형으로는 '개인키 유출'이 있다"라고 설명했다.

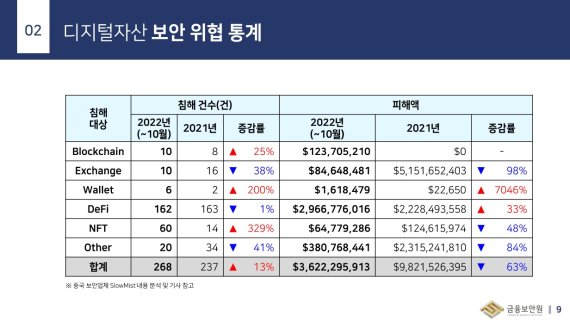

금융보안원이 보안업체 자료와 현황을 종합해 살펴본 결과 디지털자산 지갑을 노린 해킹 피해액은 글로벌 기준 2021년 2만2650달러(원화 약 2985만원)에서 2022년 10월까지 161만8479달러(약 21억3315만원)로 약 7046% 늘었다.

특히 지난해 투자자들의 각광을 받았던 디파이(DeFi)와 NFT 관련 침해 건수도 훌쩍 늘었다. 디파이 침해 건수는 지난해 163건, 올해 10월까지 162건으로 큰 차이가 없었다. 다만 디파이 해킹 피해액은 지난해 22억2849만3558달러(약 2조9371억5450만원)에서 올해 10월까지 29억6677만6016달러(약 3조9102억1078만원)으로 33% 늘었다.

NFT 침해 건수 또한 14건에서 60건으로 전년 대비 329% 늘었다. 다만 피해액은 1억2461만5974달러(약 1641억8154만원)에서 6477만9286달러(약 853억4670만원)로 약 48% 줄었다.

관련해 김지훈 책임은 "NFT가 언제 팔릴지 모르고 올해 가격 급락을 거듭해 금액으로 곧바로 산정하기 어려운 측면이 있다"라며 "금액이 낮게 보일 수 있지만 피해 건수는 상당히 많이 늘었다"라고 설명헀다.

침해 유형별 건수와 피해액 통계를 내놓기도 했다. 앞서 스마트 계약 취약점을 이용한 침해 건수와 피해액이 가장 많다 지적하면서, 개인키 유출 사건사고 또한 위중하게 다뤄야 한다고 당부했다.

개인키는 디지털자산 지갑(개인지갑)을 여는 비밀번호(패스워드)다. 개인키가 탈취·유출된다는 것은, 개인지갑에 접근해 그 안의 코인을 다른 이에게 넘기거나 팔 수 있다는 것을 뜻한다. 업비트, 빗썸 등 일부 가상자산 거래소들은 투자자들에게 거래소 지갑을 제공하고, 이용자들의 개인키를 안전한 방식으로 보관하고 있다. 투자자 개인이 개인키를 관리하기 어렵고 보안에 취약할 수 있기 때문에 내린 조치다.

디지털자산 시장이 성장하며 이용자의 디지털자산 지갑을 보관하고 있는 거래소나 트레이딩 회사, 관계 업체들을 대상으로 한 해킹 공격이 증가하고 있다. 더불어 투자 금액이 늘어난만큼 피해 액수도 눈덩이처럼 커지고 있다. 김 책임의 분석에 따르면 올해 개인키 유출 침해 건수는 10건으로 피해액은 한화로 약 9645억1276만원에 달한다. 건당 평균 900억원 안팎의 피해가 발생하고 있는 셈이다.

◇'에어드랍' 미끼로 피싱 유도하기도

이어 김지훈 금융보안원 책임은 디지털자산 보안 위협의 구체적인 사례로 △스마트 계약 취약점 이용 △사기 △플래시 론 공격 △디스코드 메신저 해킹 △개인키 유출 △피싱 △전자지갑 탈취 △DNS 공격 △시세 갱신 문제 △데이터 유출 △블록 증명값 검증 취약점을 이용한 해킹 △고객 자산으로 투자 △가상자산 인출 시도 등을 꼽았다.

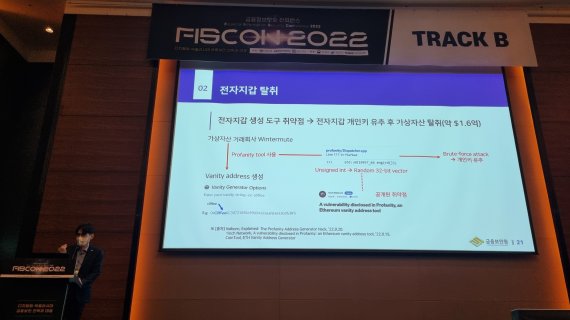

특히 김 책임은 누차 전자지갑의 취약점을 활용한 해킹에 주의해야 한다고 당부했다. 가상자산 거래회사인 윈터뮤트(Wintermute)의 사례를 소개하면서 전자지갑 개인키를 유추하기 쉽게 만들어놔 약 1억6000만달러의 가상자산이 탈취됐다는 것이다.

김 책임은 "전자지갑 주소를 생성할 때 랜덤하게 만들지 않고, (전자지갑 주소를 쉽게 기억하도록) 앞 글자를 'coffee' 등 임의로 설정할 수 있는 방식이었다"라며 "이후 무차별 대입 공격(Brute-force attack)을 통해 지갑 주소를 찾고 가상자산을 탈취한 사례"라고 설명했다.

기존 금융사기처럼 피싱 링크를 활용한 사례도 소개했다. 유니스왑(Uniswap)과 유사한 토큰을 생성해두고, 거래소에 유니스왑을 보유한 투자자들에게 에어드랍을 통해 토큰을 살포하는 것이다. 도메인을 통해 접속해 토큰을 받을 수 있다고 유혹, 해당 링크에 피싱 페이지를 심어두는 것이다.

김 책임은 "버튼을 클릭하면 제3자에게 (가상자산) 전송에 동의하도록 했다"라며 "공격자에게 가상자산이 전송돼 약 800만달러의 피해가 발생한 사례"라고 말했다.

◇2차 인증 설정 의무화 必, "투자자 각별한 주의 필요해"

마지막으로 안전한 디지털자산 활용을 위해 투자자 및 보유자들의 각별한 주의를 당부했다. 디지털자산은 금전적 이득을 노리는 공격자들에게 매력적인 대상으로, 보안성 확보가 선택이 아닌 필수라는 것이다. 특히 기존에는 가상자산, 스마트 계약만이 공격 대상이었다면 최근 NFT·CBDC 등 공격 대상이 확대되는만큼 디지털자산 보안 관련 사항을 면밀히 검토해야 한다고 강조했다.

김지훈 금융보안원 책임은 "공격자는 디스코드 등 메신저·SNS의 관리자 권한을 획득해 피싱 링크를 게시한다"라며 "동일한 공격이 타 서비스에서도 지속적으로 발생하는만큼 철저한 대비가 필요하다"라고 말했다.

보안 강화를 위한 2차 인증 설정이 필수라 전하기도 했다. 이외에도 코드 검사(Audit)을 수행해도 취약점 발견에 실패할 수 있으니, 기존 코드에 대해서도 주기적인 검사를 실시해 누락된 취약점을 확인해야 한다고 대응 방식을 전했다.

김 책임은 "이외에도 다자간 계산(Secure MPC) 등 개인 키를 분산하는 방식으로 위험을 줄이는 방법도 있다"라며 "다만 처리속도 문제로 상용화에 시간이 필요해 투자자의 각별한 주의가 필요한 시점"이라고 전했다.

※ 저작권자 ⓒ 뉴스1코리아, 무단전재-재배포 금지